Технические средства защиты информации от нсд. Защита информации

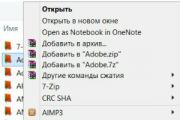

Под несанкционированным доступом к информации понимается такой доступ, который нарушает правила использования информационных ресурсов компьютерной системы, установленные для ее пользователей. Несанкционированный доступ является реализацией преднамеренной угрозы информационно-компьютерной безопасности и часто называется еще атакой или нападением на компьютерную систему.

Успех в области информационной безопасности может принести только комплексный подход, сочетающий меры четырех уровней:

Законодательного;

Административного;

Процедурного;

Программно-технического.

Законодательный уровень является важнейшим для обеспечения информационной безопасности. Необходимо всячески подчеркивать важность проблемыинформационной безопасности, сконцентрировать ресурсы на важнейших направлениях исследований; скоординировать образовательную деятельность; создать и поддерживать негативное отношение к нарушителям информационной безопасности - все это функции законодательного уровня. На законодательном уровне особого внимания заслуживают правовые акты и стандарты.

Главная задача мер административного уровня - сформировать программу работ в области информационной безопасности и обеспечить ее выполнение, выделяя необходимые ресурсы и контролируя состояние дел. Основой программы является политика безопасности, отражающая подход организации к защите своих информационных активов. Разработка политики и программы безопасности начинается с анализа рисков, первым этапом которого, в свою очередь, является ознакомление с наиболее распространенными угрозами. Главные угрозы - внутренняя сложность информационной системы, непреднамеренные ошибки штатных пользователей, операторов, системных администраторов и других лиц, обслуживающих информационные системы. На втором месте по размеру ущерба стоят кражи и подлоги. Реальную опасность представляют пожары и другие аварии поддерживающей инфраструктуры. В общем числе нарушений растет доля внешних атак, но основной ущерб по-прежнему наносят "свои".

Меры процедурного уровня ориентированы на людей (а не на технические средства) и подразделяются на следующие виды:

Управление персоналом;

Физическая защита;

Поддержание работоспособности;

Реагирование на нарушения режима безопасности;

Планирование восстановительных работ.

Информационная безопасность во многом зависит от аккуратного ведения текущей работы, которая включает:

Поддержку работы пользователей;

Поддержку программного обеспечения;

Конфигурационное управление;

Резервное копирование;

Управление носителями;

Документирование;

Регламентные работы.

Необходимо, однако, заранее готовиться к событиям неординарным, то есть к нарушениям информационной безопасности. Заранее продуманная реакция на нарушения режима безопасности преследует три главные цели:

Локализация инцидента и уменьшение наносимого вреда;

Выявление нарушителя;

Предупреждение повторных нарушений.

В случае серьезных аварий необходимо проведение восстановительных работ. Процесс планирования таких работ можно разделить на следующие этапы:

Выявление критически важных функций организации, установление приоритетов;

Идентификация ресурсов, необходимых для выполнения критически важных функций;

Определение перечня возможных аварий;

Разработка стратегии восстановительных работ;

Подготовка к реализации выбранной стратегии;

Проверка стратегии.

Программно-технические меры, то есть меры, направленные на контроль компьютерных сущностей - оборудования, программ и/или данных, образуют последний и самый важный рубеж информационной безопасности.

На этом рубеже становятся очевидными не только позитивные, но и негативные последствия быстрого прогресса информационных технологий. Во-первых, дополнительные возможности появляются не только у специалистов по информационной безопасности, но и у злоумышленников. Во-вторых, информационные системы все время модернизируются, перестраиваются, к ним добавляются недостаточно проверенные компоненты (в первую очередь программные), что затрудняет соблюдение режима безопасности.

Центральным для программно-техническою уровня является понятие сервиса безопасности. В число таких сервисов входят:

Идентификация/аутентификация;

Разграничение доступа;

Протоколирование и аудит;

Шифрование;

Экранирование;

Туннелирование;

Контроль целостности;

Контроль защищенности;

Обнаружение отказов и оперативное восстановление;

Управление.

Эти сервисы должны функционировать в открытой сетевой среде с разнородными компонентами, то есть быть устойчивыми к соответствующим угрозам, а их применение должно быть удобным для пользователей и администраторов.

Идентификация и аутентификация . Идентификацию и аутентификацию можно считать основой программно-технических средств безопасности. Идентификация - присвоение субъектам и объектам доступа уникального идентификатора в виде номера, шифра, кода и т.п. с целью получения доступа к информации. Аутентификация - проверка подлинности пользователя по предъявленному им идентификатору, например, при входе в систему. В качестве синонима слова "аутентификация" иногда используют словосочетание "проверка подлинности".

Аутентификация бывает односторонней (обычно клиент доказывает свою подлинность серверу) и двусторонней (взаимной). Пример односторонней аутентификации - процедура входа пользователя в систему.

Субъект может подтвердить свою подлинность, предъявив, по крайней мере, одну из следующих сущностей:

Нечто, что он знает (пароль, личный идентификационный номер, криптографический ключ и т.п.):

Нечто, чем он владеет (личную карточку или иное устройство аналогичного назначения);

Основными и наиболее часто применяемыми методами установления подлинности пользователей являются методы, основанные на использовании паролей. Под паролем при этом понимается некоторая последовательность символов, сохраняемая в секрете и предъявляемая при обращении к компьютерной системе. Ввод пароля, как правило, выполняют с клавиатуры.

Главное достоинство парольной аутентификации - простота и привычность. Пароли давно встроены в операционные системы и иные сервисы. При правильном использовании пароли могут обеспечить приемлемый для многих организаций уровень безопасности. Тем не менее, по совокупности характеристик их следует признать самым слабым средством проверки подлинности.

Следующие меры позволяют значительно повысить надежность парольной защиты:

Наложение технических ограничений (пароль должен быть не слишком коротким, он должен содержать буквы, цифры, знаки пунктуации и т.п.);

Управление сроком действия паролей, их периодическая смена;

Ограничение доступа к файлу паролей;

Ограничение числа неудачных попыток входа в систему (это затруднит подбор пароля);

Использование программных генераторов паролей.

Перечисленные меры целесообразно применять всегда, даже если наряду с паролями используются другие методы аутентификации.

Существующие парольные методы проверки подлинности пользователей при входе в информационную систему можно разделить на две группы:

Методы проверки подлинности на основе простого пароля;

Методы проверки подлинности на основе динамически изменяющегося пароля.

Пароль подтверждения подлинности пользователя при использовании простого пароля не изменяется от сеанса к сеансу в течение установленного администратором службы безопасности времени его существования.

При использовании динамически изменяющегося пароля пароль пользователя для каждого нового сеанса работы или нового периода действия одного пароля изменяется по правилам, зависящим от используемого метода. Реализация динамического пароля может быть выполнена как аппаратными, так и программными средствами.

Дополнительные удобства создает применение биометрических методов идентификации аутентификации людей на основе их физиологических и поведенческих характеристик. К числу физиологических характеристик относятся особенности отпечатков пальцев, сетчатки и роговицы глаз, геометрия руки и лица и т.п. К поведенческим характеристикам относятся динамика подписи (ручной), стиль работы с клавиатурой. На стыке физиологии и поведения находятся анализ особенностей голоса и распознавание речи.

Управление доступом. Управление доступом является самой исследованной областью информационной безопасности. С традиционной точки зрения средства управления доступом позволяют специфицировать и контролировать действия, которые субъекты (пользователи и процессы) могут выполнять над объектами (информацией и другими компьютерными ресурсами). В данном случае речь идет о логическом управлении доступом, которое, в отличие от физического, реализуется программными средствами. Логическое управление доступом - основной механизм многопользовательских систем, призванный обеспечить конфиденциальность и целостность объектов и, до некоторой степени, их доступность (путем запрещения обслуживания неавторизованных пользователей). Задача логического управления доступом состоит в том, чтобы для каждой пары "субъект-объект" определить множество допустимых операций (зависящее, быть может, от некоторых дополнительных условий) и контролировать выполнение установленного порядка.

В настоящее время следует признать устаревшим (или, по крайней мере, не полностью соответствующим действительности) положение о том, что управление доступом направлено исключительно на защиту от злоумышленных пользователей. Современные информационные системы характеризуются чрезвычайной сложностью, и их внутренние ошибки представляют не меньшую опасность.

Протоколирование и аудит. Под протоколированием понимается сбор и накопление информации о событиях, происходящих в информационной системе. У каждого сервиса свой набор возможных событий, но в любом случае, их можно разделить на внешние (вызванные действиями других сервисов), внутренние (вызванные действиями самого сервиса) и клиентские (вызванные действиями пользователей и администраторов).

Аудит - анализ накопленной информации, проводимый оперативно, в реальном времени или периодически (например, раз в день). Пассивный аудит - анализ последствий нарушения информационной безопасности и выявление злоумышленников. Оперативный аудит с автоматическим реагированием на выявленные нештатные ситуации называется активным .

Реализация протоколирования и аудита решает следующие задачи:

Обеспечение подотчетности пользователей и администраторов;

Обеспечение возможности реконструкции последовательности событий;

Обнаружение попыток нарушений информационной безопасности;

Предоставление информации для выявления и анализа проблем.

При выполнении протоколирования необходимо следить за тем, чтобы, с одной стороны, достигались перечисленные выше цели, а, с другой, расход ресурсов оставался в пределах допустимого. Слишком обширное или подробное протоколирование не только снижает производительность сервисов (что отрицательно сказывается на доступности), но и затрудняет аудит, то есть не увеличивает, а уменьшает информационную безопасность.

Дату и время события;

Уникальный идентификатор пользователя - инициатора действия;

Тип события;

Результат действия (успех или неудача);

Источник запроса (например, имя терминала);

Имена затронутых объектов (например, открываемых или удаляемых файлов);

Описание изменений, внесенных в базы данных зашиты (например, новая метка безопасности объекта).

Обеспечение подотчетности важно в первую очередь как сдерживающее средство. Если пользователи и администраторы знают, что все их действия фиксируются, они, возможно, воздержатся от незаконных операций. Очевидно, если есть основания подозревать какого-либо пользователя в нечестности, можно регистрировать все его действия, вплоть до каждого нажатия клавиши. При этом обеспечивается не только возможность расследования случаев нарушения режима безопасности, но и откат некорректных изменений (если в протоколе присутствуют данные до и после модификации). Тем самым защищается целостность информации.

Шифрование. Шифрование - важнейшее средство обеспечения конфиденциальности и, одновременно, самое конфликтное место информационной безопасности. У компьютерной криптографии две стороны - собственно криптографическая и интерфейсная, позволяющая сопрягаться с другими частями информационной системы. Важно, чтобы были обеспечены достаточное функциональное богатство интерфейсов и их стандартизация.

У современного шифрования есть и внутренние проблемы, как технические, так и нормативные. Из технических наиболее острой является проблема производительности.

Экранирование. Экранирование как сервис безопасности выполняет следующие функции:

Разграничение межсетевого доступа путем фильтрации передаваемых данных;

Преобразование передаваемых данных.

Межсетевой экран - устройство, программа, которые осуществляют фильтрацию данных на основе заранее заданной базы правил, что позволяет реализовывать гораздо более гибкую политику безопасности. При комплексной фильтрации, охватывающей сетевой, транспортный и прикладной уровни, в правилах могут фигурировать сетевые адреса, количество переданных данных, операции прикладного уровня, параметры окружения и т.п.

Преобразование передаваемых данных может затрагивать как служебные поля пакетов, так и прикладные данные. В первом случае обычно имеется в виду трансляция адресов, помогающая скрыть топологию защищаемой системы. Это уникальное свойство сервиса экранирования, позволяющее скрывать существование некоторых объектов доступа. Преобразование данных может состоять, например, в их шифровании.

Туннелирование. Туннелирование следует рассматривать как самостоятельный сервис безопасности. Его суть состоит в том, чтобы "упаковать" передаваемую порцию данных, вместе со служебными полями, в новый "конверт". В качестве синонимов термина "туннелирование" могут использоваться "конвертование" и "обертывание".

Туннелирование может применяться для нескольких целей:

Передачи через сеть пакетов, принадлежащих протоколу, который в данной сети не поддерживается;

Обеспечения слабой формы конфиденциальности (в первую очередь конфиденциальности трафика) за счет сокрытия истинных адресов и другой служебной информации;

Обеспечения конфиденциальности и целостности передаваемых данных при использовании вместе с криптографическими сервисами.

Туннелирование может применяться как на сетевом, так и на прикладном уровнях.

Комбинация туннелировання и шифрования (наряду с необходимой криптографической инфраструктурой) на выделенных шлюзах и экранирования на маршрутизаторах поставщиков сетевых услуг (для разделения пространств "своих" и "чужих" сетевых адресов в духе виртуальных локальных сетей) позволяет реализовать такое важное в современных условиях защитное средство, как виртуальные частные сети. Подобные сети, наложенные обычно поверх Интернета, существенно дешевле и гораздо безопаснее, чем собственные сети организации, построенные на выделенных каналах. Коммуникации на всем их протяжении физически защитить невозможно, поэтому лучше изначально исходить из предположения об их уязвимости и соответственно обеспечивать защиту.

Контроль целостности. Целостность системы - состояние системы, в котором существует полная гарантия того, что при любых условиях компьютерная система базируется на логически завершенных аппаратных и программных средствах, обеспечивающих работу защитных механизмов, логическую корректность и достоверность. В современных системах контроль целостности должен распространяться не только на отдельные порции данных, аппаратные или программные компоненты. Он обязан охватывать распределенные конфигурации, защищатьот несанкционированной модификации потоки данных.

В настоящее время существует достаточно решений для контроля целостности и с системной, и с сетевой направленностью (обычно контроль выполняется прозрачным для приложений образом).

Контроль защищенности. Контроль защищенности, по сути, представляет собой попытку "взлома" информационной системы, осуществляемую силами самой организации или уполномоченными лицами с целью обнаружения возможных слабостей в защите системы. Идея данного сервиса в том, чтобы обнаружить слабости в защите раньше злоумышленников. В первую очередь, имеются в виду не архитектурные (их ликвидировать сложно), а "оперативные" бреши, появившиеся в результате ошибок администрирования или из-за невнимания к обновлению версий программного обеспечения.

Существуют как коммерческие, так и свободно распространяемые продукты для контроля защищенности. Важно не просто один раз получить и установить их, но и постоянно обновлять базу данных уязвимостей. Это может оказаться не проще, чем следить за информацией о новых атаках и рекомендуемых способах противодействия.

Обнаружение отказов и оперативное восстановление. Обнаружение отказов и оперативное восстановление относятся к числу сервисов, обеспечивающих высокую доступность (готовность). Его работа опирается на элементы архитектурной безопасности, а именно на существование избыточности в аппаратно-программной конфигурации. Среди аппаратно-программных продуктов стандартом стали кластерные конфигурации. Восстановление данных производится действительно оперативно (десятки секунд, в крайнем случае, минуты), прозрачным для приложений образом.

Управление. Управление можно отнести к числу инфраструктурных сервисов, обеспечивающих нормальную работу компонентов и средств безопасности. Сложность современных систем такова, что без правильно организованного управления они постепенно деградируют как в плане эффективности, так и в плане защищенности.

Возможен и другой взгляд на управление - как на интегрирующую оболочку информационных сервисов и сервисов безопасности (в том числе средств обеспечения высокой доступности), обеспечивающую их нормальное, согласованное функционирование под контролем администратора информационной системы.

Системы управления должны:

Позволять администраторам планировать, организовывать, контролировать и учитывать использование информационных сервисов;

Давать возможность отвечать на изменение требований;

Обеспечивать предсказуемое поведение информационных сервисов;

Обеспечивать защиту информации.

Иными словами, управление должно обладать достаточно богатой функциональностью, быть результативным, гибким и информационно безопасным.

Можно выделить пять функциональных областей управления:

Управление конфигурацией (установка параметров для нормальною функционирования, запуск и остановка компонентов, сбор информации о текущем состоянии системы, прием извещений о существенных изменениях в условиях функционирования, изменение конфигурации системы);

Управление отказами (выявление отказов, их изоляция и восстановление работоспособности системы);

Управление производительностью (сбор и анализ статистической информации, определение производительности системы в штатных и нештатных условиях, изменение режима работы системы);

Управление безопасностью (реализация политики безопасности путем создания, удаления и изменения сервисов и механизмов безопасности, распространения соответствующей информации и реагирования на инциденты);

Управление учетной информацией.

Существует притча о самом надежном способе хранения информации: Информация должна быть в одном экземпляре на компьютере, который находится в бронированном сейфе, отключенный от всех сетей и обесточенный.

Понятно, что работать с такой информацией, мягко говоря, неудобно. В то же время хочется защитить программы и данные от несанкционированного доступа (НСД). А чтобы доступ был санкционированным, нужно определиться, кому что можно, а что нельзя.

Для этого нужно:

- разбить на классы информацию, хранящуюся и обрабатывающуюся в компьютере;

- разбить на классы пользователей этой информации;

- поставить полученные классы информации и пользователей в определенное соответствие друг другу.

Доступ пользователей к различным классам информации должен осуществляться согласно системе паролей, в качестве которой могут выступать:

- обычные пароли;

- настоящие замки и ключи;

- специальные тесты идентификации пользователей;

- специальные алгоритмы идентификации ПЭВМ, дискеты, программного обеспечения.

Системы защиты информации от НСД обеспечивают выполнение следующих функций:

- идентификация, т.е. присвоение уникальных признаков - идентификаторов, по которым в дальнейшем система производит аутентификацию;

- аутентификация, т.е. установление подлинности на основе сравнения с эталонными идентификаторами;

- разграничение доступа пользователей к ПЭВМ;

- разграничение доступа пользователей по операциям над ресурсами (программы, данные и т.д.);

- администрирование:

- определение прав доступа к защищаемым ресурсам,

- обработка регистрационных журналов,

- установка системы защиты на ПЭВМ,

- снятие системы защиты с ПЭВМ;

- регистрация событий:

- входа пользователя в систему,

- выхода пользователя из системы,

- нарушения прав доступа;

- реакция на попытки НСД;

- контроль целостности и работоспособности систем защиты;

- обеспечение информационной безопасности при проведении ремонтно-профилактических работ;

- обеспечение информационной безопасности в аварийных ситуациях.

Права пользователей по доступу к программам и данным описывают таблицы,

на основе которых и производится контроль и разграничение доступа к ресурсам.

Доступ должен контролироваться программными средствами защиты. Если

запрашиваемый доступ не соответствует имеющемуся в

таблице прав доступа, то системы защиты регистрирует факт НСД и инициализирует

соответствующую реакцию.

Идентификация и аутентификация пользователя

Прежде чем получить доступ к ресурсам, пользователь должен пройти процесс представления компьютерной системе, который включает две стадии:

- идентификацию - пользователь сообщает системе по ее запросу свое имя (идентификатор);

- аутентификацию - пользователь подтверждает идентификацию, вводя в систему уникальную, не известную другим пользователям информацию о себе (например, пароль).

Для проведения процедур идентификации и аутентификации пользователя необходимо наличие:

- программы аутентификации;

- уникальной информации о пользователе.

Различают две формы хранения информации о пользователе: внешняя (например, пластиковая карта или голова пользователя) и внутренняя (например, запись в базе данных). Естественно, что информация, хранящаяся в голове, и информация в базе данных должны быть семантически тождественны. Беда с жадным братом Али-Бабы Касимом приключилась именно из-за несовпадения внешней и внутренней форм: сим-сим не тождественен гороху, рису и т.д.

Рассмотрим структуры данных и протоколы идентификации и аутентификации пользователя.

Практически любому ключевому носителю информации, используемому для опознания, соответствует следующая структура данных о пользователе:

- ID i - неизменный идентификатор i-го пользователя, который является аналогом имени и используется для идентификации пользователя;

- K i - аутентифицирующая информация пользователя, которая может изменяться и служит для аутентификации (например, пароль P i = K i).

Так для носителей типа пластиковых карт выделяется неизменяемая информация ID i и объект в файловой структуре карты, содержащий K i .

Совокупную информацию в ключевом носителе можно назвать первичной аутентифицирующей информацией i-го пользователя. Очевидно, что внутренний аутентифицирующий объект не должен существовать в системе длительное время (больше времени работы конкретного пользователя). Например, Вы ввели пароль, который программа аутентификации занесла в переменную для сравнения с хранящимися в базе данных. Эта переменная должна быть обнулена не позже, чем Вы закончите свой сеанс. Для длительного хранения следует использовать данные в защищенной форме.

Рассмотрим две типовые схемы идентификации и аутентификации.

Схема 1.

Здесь E i = F(ID i , K i), где "невосстановимость" K i оценивается некоторой пороговой трудоемкостью T 0 решения задачи восстановления K i по E i и ID i . Кроме того для пары K i и K j возможно совпадение соответствующих значений E. В связи с этим вероятность ложной аутентификации пользователей не должна быть больше некоторого порогового значения P 0 . На практике задают T 0 = 10 20 ...10 30 , P 0 = 10 -7 ...10 -9 .

Протокол идентификации и аутентификации (для схемы 1).

- Вычисляется значение E = F(ID, K).

Схема 2 (модифицированная). В компьютерной системе хранится:

Здесь E i = F(S i , K i), где S - случайный вектор, задаваемый при создании идентификатора пользователя; F - функция, которая обладает свойством "невосстановимости" значения K i по E i и S i .

Протокол идентификации и аутентификации (для схемы 2).

- Пользователь предъявляет свой идентификатор ID.

- Если существует i = 1...n, для которого ID = ID i , то пользователь идентификацию прошел успешно. Иначе пользователь не допускается к работе.

- По идентификатору ID выделяется вектор S.

- Модуль аутентификации запрашивает у пользователя его аутентификатор K.

- Вычисляется значение E = F(S, K).

- Если E = E i , то аутентификация прошла успешно. Иначе пользователь не допускается к работе.

Вторая схема аутентификации применяется в OC UNIX. В качестве идентификатора используется имя пользователя (запрошенное по Login), в качестве аутентификатора - пароль пользователя (запрошенный по Password). Функция F представляет собой алгоритм шифрования DES. Эталоны для идентификации и аутентификации содержатся в файле Etc/passwd.

Следует отметить, что необходимым требованием устойчивости схем идентификации и аутентификации к восстановлению информации K i является случайный равновероятный выбор K i из множества возможных значений.

Простейший метод применения пароля основан на сравнении представленного пароля с исходным значением, хранящимся в памяти. Если значения совпадают, то пароль считается подлинным, а пользователь - законным. Перед пересылкой по незащищенному каналу пароль должен шифроваться. Если злоумышленник каким-либо способом все же узнает пароль и идентификационный номер законного пользователя, он получит доступ в систему.

Лучше вместо открытой формы пароля P пересылать его отображение, получаемое с использованием односторонней функции f(P). Это преобразование должно гарантировать невозможность раскрытия пароля по его отображению. Так противник наталкивается на неразрешимую числовую задачу.

Например, функция f может быть определена следующим образом:

f(P) = E P (ID) ,

где P - пароль, ID - идентификатор, E P - процедура шифрования,

выполняемая с использованием пароля в качестве ключа.

На практике пароль состоит из нескольких букв. Но короткий пароль уязвим к атаке полного перебора. Для того, чтобы предотвратить такую атаку, функцию f определяют иначе:

f(P) = E P + K (ID) ,

где K - ключ (таблетка Toch-memory, USB-ключ и т.п.)

Процедуры идентификации и аутентификации пользователя могут базироваться не только на секретной информации, которой обладает пользователь (пароль, секретный ключ, персональный идентификатор и т.п.). В последнее время все большее распространение получает биометрическая идентификация и аутентификация, позволяющая уверенно идентифицировать потенциального пользователя путем измерения физиологических параметров и характеристик человека, особенностей его поведения.

Основные достоинства биометрических методов идентификации и аутентификации:

- высокая степень достоверности идентификации по биометрических признакам из-за их уникальности;

- неотделимость биометрических признаков от дееспособной личности;

- трудность фальсификации биометрических признаков.

В качестве биометрических признаков, которые могут быть использованы для идентификации потенциального пользователя, используются:

- узор радужной оболочки и сетчатки глаз;

- отпечатки пальцев;

- геометрическая форма руки;

- форма и размеры лица;

- термограмма лица;

- форма ушей;

- особенности голоса;

- биомеханические характеристики рукописной подписи;

- биомеханические характеристики "клавиатурного почерка".

При регистрации пользователь должен продемонстрировать один или несколько раз свои характерные биометрические признаки. Эти признаки (известные как подлинные) регистрируются системой как контрольный "образ" законного пользователя. Этот образ пользователя хранится в электронной форме и используется для проверки идентичности каждого, кто выдает себя за соответствующего законного пользователя.

Системы идентификации по узору радужной оболочки и сетчатки глаз могут быть разделены на два класса:

- использующие рисунок радужной оболочки глаза;

- использующие рисунок кровеносных сосудов сетчатки глаза.

Поскольку вероятность повторения данных параметров равна 10 -78 , эти системы являются наиболее надежными среди всех биометрических систем. Такие средства применяются, например, в США в зонах военных и оборонных объектов.

Системы идентификации по отпечаткам пальцев являются самыми распространенными. Одна из основных причин широкого распространения таких систем заключается в наличии больших банков данных по отпечаткам пальцев. Основными пользователями таких систем во всем мире являются полиция, различные государственные организации и некоторые банки.

Системы идентификации по геометрической форме руки используют сканеры формы руки, обычно устанавливаемые на стенах. Следует отметить, что подавляющее большинство пользователей предпочитают системы именно этого типа.

Системы идентификации по лицу и голосу являются наиболее доступными из-за их дешевизны, поскольку большинство современных компьютеров имеют видео- и аудиосредства. Системы данного класса широко применяются при удаленной идентификации в телекоммуникационных сетях.

Системы идентификации по динамике рукописной подписи учитывают интенсивность каждого усилия подписывающегося, частотные характеристики написания каждого элемента подписи и начертания подписи в целом.

Системы идентификации по биомеханическим характеристикам "клавиатурного почерка" основываются на том, что моменты нажатия и отпускания клавиш при наборе текста на клавиатуре существенно различаются у разных пользователей. Этот динамический ритм набора ("клавиатурный почерк") позволяет построить достаточно надежные средства идентификации.

Следует отметить, что применение биометрических параметров при идентификации субъектов доступа автоматизированных систем пока не получило надлежащего нормативно-правового обеспечения, в частности в виде стандартов. Поэтому применение систем биометрической идентификации допускается только в системах, обрабатывающих и хранящих персональные данные, составляющие коммерческую и служебную тайну.

Взаимная проверка подлинности пользователей

Обычно стороны, вступающие в информационный обмен, нуждаются во взаимной аутентификации. Этот процесс выполняется в начале сеанса связи.

Для проверки подлинности применяют следующие способы:

- механизм запроса-ответа;

- механизм отметки времени ("временной штемпель").

Механизм запроса-ответа . Если пользователь A хочет быть уверен, что сообщения, получаемые им от пользователя B, не являются ложными, он включает в посылаемое для B сообщение непредсказуемый элемент - запрос X (например, некоторое случайное число). При ответе пользователь B должен выполнить над этим числом некоторую заранее оговоренную операцию (например, вычислить некоторую функцию f(X)). Это невозможно осуществить заранее, так как пользователю B неизвестно, какое случайное число X придет в запросе. Получив ответ с результатом действий B, пользователь A может быть уверен, что B - подлинный. Недостаток этого метода - возможность установления закономерности между запросом и ответом.

Механизм отметки времени подразумевает регистрацию времени для каждого сообщения. В этом случае каждый пользователь сети может определить насколько "устарело" пришедшее сообщение и не принимать его, поскольку оно может быть ложным.

В обоих случаях для защиты механизма контроля следует применять шифрование, чтобы быть уверенным, что ответ послан не злоумышленником.

При использовании отметок времени возникает проблема допустимого временного интервала задержки для подтверждения подлинности сеанса. Ведь сообщение с "временным штемпелем" в принципе не может быть передано мгновенно. Кроме того, компьютерные часы получателя и отправителя не могут быть абсолютно синхронизированы.

Для взаимной проверки подлинности обычно используют процедуру "рукопожатия" , которая базируется на указанных выше механизмах и заключается во взаимной проверке ключей, используемых сторонами. Иначе говоря, стороны признают друг друга законными партнерами, если докажут друг другу, что обладают правильными ключами. Процедуру "рукопожатия" применяют в компьютерных сетях при организации связи между пользователями, пользователем и хост-компьютером, между хост-компьютерами и т.д.

В качестве примера рассмотрим процедуру "рукопожатия" для двух пользователей A и B. Пусть применяется симметричная криптосистема. Пользователи A и B разделяют один и тот же секретный ключ K AB .

- Пользователь A инициирует "рукопожатие", отправляя пользователю B свой идентификатор ID A в открытой форме.

- Пользователь B, получив идентификатор ID A , находит в базе данных секретный ключ K AB и вводит его в свою криптосистему.

- Тем временем пользователь A генерирует случайную последовательность S с помощью псевдослучайного генератора PG и отправляет ее пользователю B в виде криптограммы E K AB (S).

- Пользователь B расшифровывает эту криптограмму и раскрывает исходный вид последовательности S.

- Затем оба пользователя преобразуют последовательность S, используя одностороннюю функцию f.

- Пользователь B шифрует сообщение f(S) и отправляет криптограмму E K AB (f(S)) пользователю A.

- Наконец, пользователь A расшифровывает эту криптограмму и сравнивает полученное сообщение f"(S) с исходным f(S). Если эти сообщения равны, то пользователь A признает подлинность пользователя B.

Пользователь A проверяет подлинность пользователя B таким же способом. Обе эти процедуры образуют процедуру "рукопожатия", которая обычно выполняется в самом начале любого сеанса связи между любыми двумя сторонами в компьютерных сетях.

Достоинством модели "рукопожатия" является то, что ни один из участников связи не получает никакой секретной информации во время процедуры подтверждения подлинности.

Иногда пользователи хотят иметь непрерывную проверку подлинности отправителей в течение всего сеанса связи. Рассмотрим один из простейших способов непрерывной проверки подлинности.

Чтобы отправить сообщение M, пользователь A передает криптограмму E K (ID A , M). Получатель расшифровывает ее и раскрывает пару (ID A , M). Если принятый идентификатор ID A совпадает с хранимым, получатель принимает во внимание это сообщение.

Вместо идентификаторов можно использовать секретные пароли, которые подготовлены заранее и известны обеим сторонам. Продолжение: Протоколы идентификации с нулевой передачей знаний

Литература

- Романец Ю.В., Тимофеев П.А., Шаньгин В.Ф. Защита информации в компьютерных системах и сетях. Под ред. В.Ф. Шаньгина. - 2-е изд., перераб. и доп. - М.:Радио и связь, 2001. - 376 с.: ил.

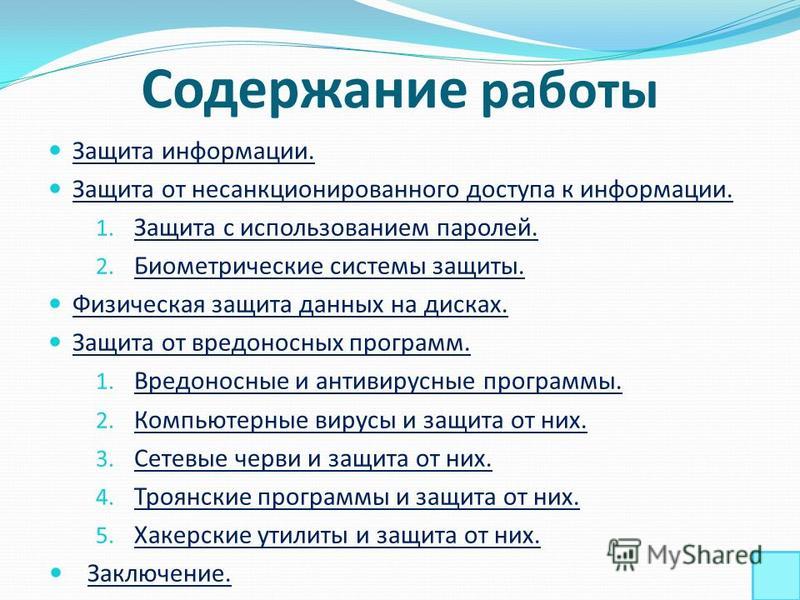

Содержание работы Защита информации. Защита от несанкционированного доступа к информации. 1. Защита с использованием паролей. Защита с использованием паролей. 2. Биометрические системы защиты. Биометрические системы защиты. Физическая защита данных на дисках. Защита от вредоносных программ. 1. Вредоносные и антивирусные программы. Вредоносные и антивирусные программы. 2. Компьютерные вирусы и защита от них. Компьютерные вирусы и защита от них. 3. Сетевые черви и защита от них. Сетевые черви и защита от них. 4. Троянские программы и защита от них. Троянские программы и защита от них. 5. Хакерские утилиты и защита от них. Хакерские утилиты и защита от них. Заключение.

Защита информации Защита - система мер по обеспечению безопасности с целью сохранения государственных и коммерческих секретов. Защита обеспечивается соблюдением режима секретности, применением охранных систем сигнализации и наблюдения, использованием шифров и паролей.

Информационная безопасность это состояние защищённости информационной среды. В вычислительной технике понятие безопасности подразумевает надежность работы компьютера, сохранность ценных данных, защиту информации от внесения в нее изменений неуполномоченными лицами, сохранение тайны переписки в электронной связи. Во всех цивилизованных странах на безопасности граждан стоят законы, но в вычислительной технике правоприменительная практика пока не развита, а законотворческий процесс не успевает за развитием технологий, и надежность работы компьютерных систем во многом опирается на меры самозащиты.

Несанкционированный доступ Несанкционированный доступ - действия, нарушающие установленный порядок доступа или правила разграничения, доступ к программам и данным, который получают абоненты, которые не прошли регистрацию и не имеют права на ознакомление или работу с этими ресурсами. Для предотвращения несанкционированного доступа осуществляется контроль доступа.

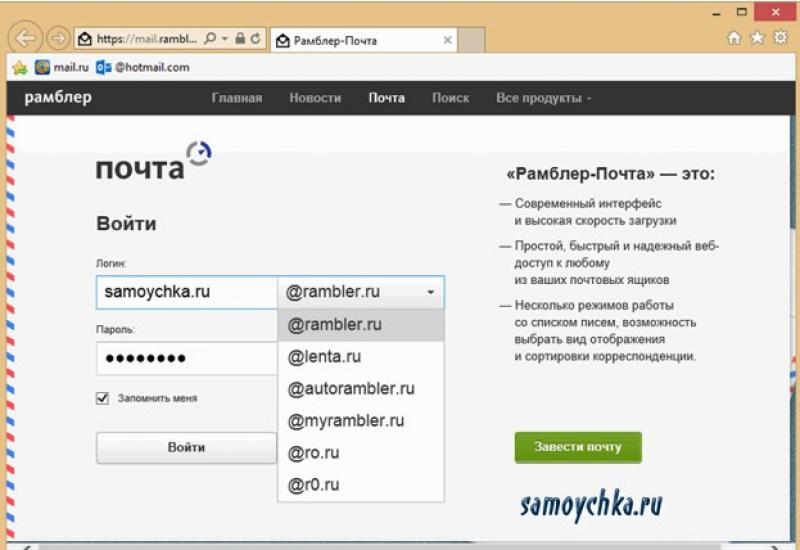

Защита с использованием паролей Для защиты от несанкционированного доступа к программам и данным, хранящимся на компьютере, используются пароли. Компьютер разрешает доступ к своим ресурсам только тем пользователям, которые зарегистрированы и ввели правильный пароль. Каждому конкретному пользователю может быть разрешен доступ только к определенным информационным ресурсам. При этом может производиться регистрация всех попыток несанкционированного доступа.

Защита с использованием пароля используется при загрузке операционной системы Вход по паролю может быть установлен в программе BIOS Setup, компьютер не начнет загрузку операционной системы, если не введен правильный пароль. Преодолеть такую защиту нелегко. От несанкционированного доступа может быть защищены каждый диск, каждая папка, каждый файл локального компьютера. Для них могут быть установлены определенные права доступа полный доступ, возможность внесения изменений, только чтение, запись и др. Права могут быть различными для различных пользователей.

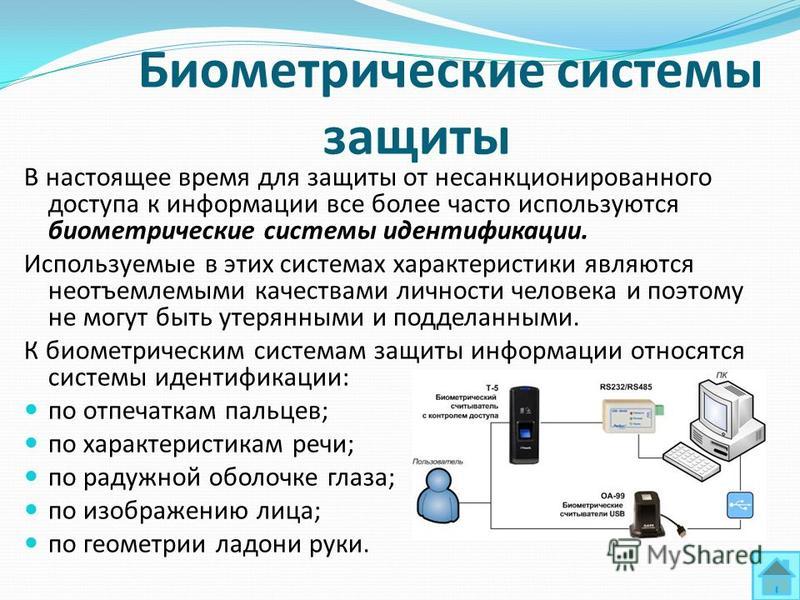

Биометрические системы защиты В настоящее время для защиты от несанкционированного доступа к информации все более часто используются биометрические системы идентификации. Используемые в этих системах характеристики являются неотъемлемыми качествами личности человека и поэтому не могут быть утерянными и подделанными. К биометрическим системам защиты информации относятся системы идентификации: по отпечаткам пальцев; по характеристикам речи; по радужной оболочке глаза; по изображению лица; по геометрии ладони руки.

Идентификация по отпечаткам пальцев Оптические сканеры считывания отпечатков пальцев устанавливаются на ноутбуки, мыши, клавиатуры, флэш-диски, а также применяются в виде отдельных внешних устройств и терминалов (например, в аэропортах и банках). Если узор отпечатка пальца не совпадает с узором допущенного к информации пользователя, то доступ к информации невозможен.

Идентификация по характеристикам речи Идентификация человека по голосу один из традиционных способов распознавания, интерес к этому методу связан и с прогнозами внедрения голосовых интерфейсов в операционные системы. Голосовая идентификация бесконтактна и существуют системы ограничения доступа к информации на основании частотного анализа речи.

Идентификация по радужной оболочке глаза Для идентификации по радужной оболочке глаза применяются специальные сканеры, подключенные к компьютеру. Радужная оболочка глаза является уникальной для каждого человека биометрической характеристикой. Изображение глаза выделяется из изображения лица и на него накладывается специальная маска штрих-кодов. Результатом является матрица, индивидуальная для каждого человека.

Идентификация по изображению лица Для идентификации личности часто используются технологии распознавания по лицу. Распознавание человека происходит на расстоянии. Идентификационные признаки учитывают форму лица, его цвет, а также цвет волос. К важным признакам можно отнести также координаты точек лица в местах, соответствующих смене контраста (брови, глаза, нос, уши, рот и овал). В настоящее время начинается выдача новых загранпаспортов, в микросхеме которых хранится цифровая фотография владельца.

Идентификация по ладони руки В биометрике в целях идентификации используется простая геометрия руки размеры и форма, а также некоторые информационные знаки на тыльной стороне руки (образы на сгибах между фалангами пальцев, узоры расположения кровеносных сосудов). Сканеры идентификации по ладони руки установлены в некоторых аэропортах, банках и на атомных электростанциях.

Физическая защита данных на дисках Для обеспечения большей скорости чтения, записи и надежности хранения данных на жестких дисках используются RAID- массивы (Redundant Arrays of Independent Disks - избыточный массив независимых дисков). Несколько жестких дисков подключаются к RAID - контроллеру, который рассматривает их как единый логический носитель информации.

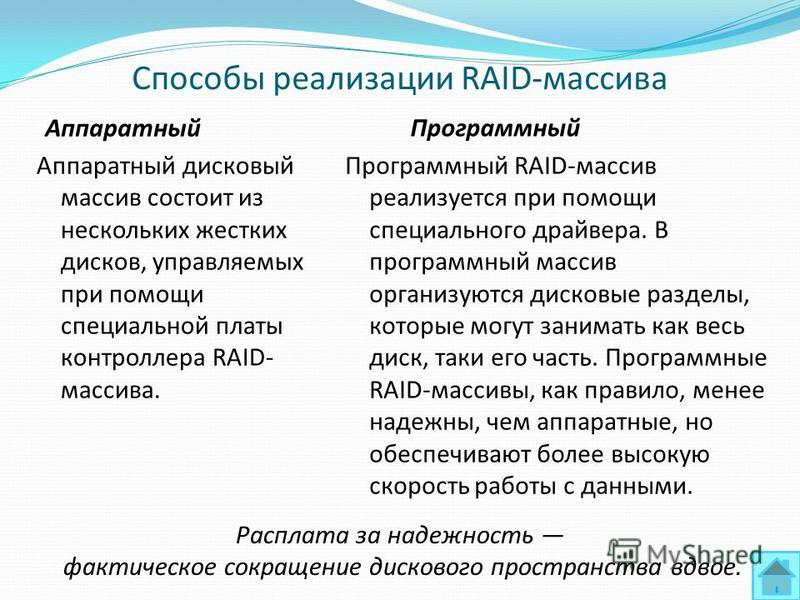

Способы реализации RAID-массива Аппаратный Аппаратный дисковый массив состоит из нескольких жестких дисков, управляемых при помощи специальной платы контроллера RAID- массива. Программный Программный RAID-массив реализуется при помощи специального драйвера. В программный массив организуются дисковые разделы, которые могут занимать как весь диск, таки его часть. Программные RAID-массивы, как правило, менее надежны, чем аппаратные, но обеспечивают более высокую скорость работы с данными. Расплата за надежность фактическое сокращение дискового пространства вдвое.

Вредоносная программа (буквальный перевод англоязычного термина Malware, malicious злонамеренный и software программное обеспечение, жаргонное название «малварь», «маловарь», «мыловарь» и даже «мыловарня») злонамеренная программа, то есть программа, созданная со злым умыслом и/или злыми намерениями. Защита от вредоносных программ

Антивирусные программы Современные антивирусные программы обеспечивают комплексную защиту программ и данных на компьютере от всех типов вредоносных программ и методов их проникновения на компьютер: Интернет, локальная сеть, электронная почта, съемные носители информации. Для защиты от вредоносных программ каждого типа в антивирусе предусмотрены отдельные компоненты. Принцип работы антивирусных программ основан на проверке файлов, загрузочных секторов дисков и оперативной памяти и поиске в них известных и новых вредоносных программ.

Антивирусные программы Для поиска известных вредоносных программ используются сигнатуры. Сигнатура это некоторая постоянная последовательность программного кода, специфичная для конкретной вредоносной программы. Если антивирусная программа обнаружит такую последовательность в каком-либо файле, то файл считается зараженным вирусом и подлежит лечению или удалению. Для поиска новых вирусов используются алгоритмы эвристического сканирования, т. е. анализа последовательности команд в проверяемом объекте. Если «подозрительная» последовательность команд обнаруживается, то антивирусная программа выдает сообщение о возможном заражении объекта.

Большинство антивирусных программ сочетает в себе функции постоянной защиты (антивирусный монитор) и функции защиты по требованию пользователя (антивирусный сканер). Антивирусный монитор запускается автоматически при старте операционной системы и работает в качестве фонового системного процесса, проверяя на вредоносность совершаемые другими программами действия. Основная задача антивирусного монитора состоит в обеспечении максимальной защиты от вредоносных программ при минимальном замедлении работы компьютера. Антивирусный сканер запускается по заранее выбранному расписанию или в произвольный момент пользователем. Антивирусный сканер производит поиск вредоносных программ в оперативной памяти, а также на жестких и сетевых дисках компьютера.

Признаки заражения компьютера вывод на экран непредусмотренных сообщений или изображений; подача непредусмотренных звуковых сигналов; неожиданное открытие и закрытие лотка CD/DVD дисковода; произвольный запуск на компьютере каких-либо программ; частые зависания и сбои в работе компьютера; медленная работа компьютера при запуске программ; исчезновение или изменение файлов и папок; частое обращение к жесткому диску (часто мигает лампочка на системном блоке); зависание или неожиданное поведение браузера (например, окно программы невозможно закрыть). Некоторые характерные признаки поражения сетевым вирусом через электронную почту: друзья или знакомые говорят о полученных от вас сообщениях, которые вы не отправляли; в вашем почтовом ящике находится большое количество сообщений без обратного адреса и заголовка.

Действия при наличии признаков заражения компьютера Прежде чем предпринимать какие-либо действия, необходимо сохранить результаты работы на внешнем носителе (дискете, CD- или DVD-диске, флэш-карте и пр.). Далее необходимо: отключить компьютер от локальной сети и Интернета, если он к ним был подключен; если симптом заражения состоит в том, что невозможно загрузиться с жесткого диска компьютера (компьютер выдает ошибку, когда вы его включаете), попробовать загрузиться в режиме защиты от сбоев или с диска аварийной загрузки Windows; запустить антивирусную программу.

Компьютерные вирусы и защита от них Компьютерные вирусы являются вредоносными программами, которые могут «размножаться» (самокопироваться) и скрытно внедрять свои копии в файлы, загрузочные секторы дисков и документы. Активизация компьютерного вируса может вызывать уничтожение программ и данных. Название «вирус» по отношению к компьютерным программам пришло из биологии именно по признаку способности к саморазмножению. По «среде обитания» вирусы можно разделить на загрузочные, файловые и макровирусы.

Загрузочные вирусы Загрузочные вирусы заражают загрузочный сектор гибкого или жесткого диска. Принцип действия загрузочных вирусов основан на алгоритмах запуска операционной системы при включении или перезагрузке компьютера. При заражении дисков загрузочные вирусы «подставляют» свой код вместо программы, получающей управление при загрузке системы, и отдают управление не оригинальному коду загрузчика, а коду вируса. При инфицировании диска вирус в большинстве случаев переносит оригинальный загрузочный сектор в какой- либо другой сектор диска. Профилактическая защита от загрузочных вирусов состоит в отказе от загрузки операционной системы с гибких дисков и установке в BIOS вашего компьютера защиты загрузочного сектора от изменений.

Файловые вирусы Файловые вирусы различными способами внедряются в исполнимые файлы и обычно активизируются при их запуске. После запуска зараженного файла вирус находится в оперативной памяти компьютера и является активным (т. е. может заражать другие файлы) вплоть до момента выключения компьютера или перезагрузки операционной системы. Практически все загрузочные и файловые вирусы резидентны (стирают данные на дисках, изменяют названия и другие атрибуты файлов и т. д.). Лечение от резидентных вирусов затруднено, так как даже после удаления зараженных файлов с дисков, вирус остается в оперативной памяти и возможно повторное заражение файлов. Профилактическая защита от файловых вирусов состоит в том, что не рекомендуется запускать на исполнение файлы, полученные из сомнительных источников и предварительно не проверенные антивирусными программами.

Макровирусы Существуют макровирусы для интегрированного офисного приложения Microsoft Office. Макровирусы фактически являются макрокомандами (макросами), на встроенном языке программирования Visual Basic for Applications, которые помещаются в документ. Макровирусы содержат стандартные макросы, вызываются вместо них и заражают каждый открываемый или сохраняемый документ. Макровирусы являются ограниченно резидентными. Профилактическая защита от макровирусов состоит в предотвращении запуска вируса. При открытии документа в приложениях Microsoft Office сообщается о присутствии в них макросов (потенциальных вирусов) и предлагается запретить их загрузку. Выбор запрета на загрузку макросов надежно защитит ваш компьютер от заражения макровирусами, однако отключит и полезные макросы, содержащиеся в документе.

Сетевые черви и защита от них Сетевые черви являются вредоносными программами, которые проникают на компьютер, используя сервисы компьютерных сетей. Активизация сетевого червя может вызывать уничтожение программ и данных, а также похищение персональных данных пользователя. Для своего распространения сетевые черви используют разнообразные сервисы глобальных и локальных компьютерных сетей: Всемирную паутину, электронную почту и т. д. Основным признаком, по которому типы червей различаются между собой, является способ распространения червя как он передает свою копию на удаленные компьютеры. Однако многие сетевые черви используют более одного способа распространения своих копий по компьютерам локальных и глобальных сетей.

Web-черви Отдельную категорию составляют черви, использующие для своего распространения web-серверы. Заражение происходит в два этапа. Сначала червь проникает в компьютер-сервер и модифицирует web-страницы сервера. Затем червь «ждет» посетителей, которые запрашивают информацию с зараженного сервера (например, открывают в браузере зараженную web-страницу), и таким образом проникает на другие компьютеры сети. Разновидностью Web-червей являются скрипты активные элементы (программы) на языках JavaScript или VBScript. Профилактическая защита от web-червей состоит в том, что в браузере можно запретить получение активных элементов на локальный компьютер. Еще более эффективны Web-антивирусные программы, которые включают межсетевой экран и модуль проверки скриптов на языках JavaScript или VBScript

Межсетевой экран Межсетевой экран (брандмауэр) это программное или аппаратное обеспечение, которое проверяет информацию, входящую в компьютер из локальной сети или Интернета, а затем либо отклоняет ее, либо пропускает в компьютер, в зависимости от параметров брандмауэра. Межсетевой экран обеспечивает проверку всех web-страниц, поступающих на компьютер пользователя. Каждая web- страница перехватывается и анализируется межсетевым экраном на присутствие вредоносного кода. Распознавание вредоносных программ происходит на основании баз, используемых в работе межсетевого экрана, и с помощью эвристического алгоритма. Базы содержат описание всех известных на настоящий момент вредоносных программ и способов их обезвреживания. Эвристический алгоритм позволяет обнаруживать новые вирусы, еще не описанные в базах.

Почтовые черви Почтовые черви для своего распространения используют электронную почту. Червь либо отсылает свою копию в виде вложения в электронное письмо, либо отсылает ссылку на свой файл, расположенный на каком-либо сетевом ресурсе. В первом случае код червя активизируется при открытии (запуске) зараженного вложения, во втором при открытии ссылки на зараженный файл. В обоих случаях эффект одинаков активизируется код червя. Червь после заражения компьютера начинает рассылать себя по всем адресам электронной почты, которые имеются в адресной книге пользователя. Профилактическая защита от почтовых червей состоит в том, что не рекомендуется открывать вложенные в почтовые сообщения файлы, полученные из сомнительных источников. рекомендуется своевременно скачивать из Интернета и устанавливать обновления системы безопасности операционной системы и приложений.

Троянские программы и защита от них Троянская программа, троянец (от англ. trojan) вредоносная программа, которая выполняет несанкционированную пользователем передачу управления компьютером удаленному пользователю, а также действия по удалению, модификации, сбору и пересылке информации третьим лицам.

Троянские утилиты удаленного администрирования Троянские программы этого класса являются утилитами удаленного администрирования компьютеров в сети. Утилиты скрытого управления позволяют принимать или отсылать файлы, запускать и уничтожать их, выводить сообщения, стирать информацию, перезагружать компьютер и т. д. При запуске троянец устанавливает себя в системе и затем следит за ней, при этом пользователю не выдается никаких сообщений о действиях троянской программы в системе. В результате «пользователь» этой троянской программы может и не знать о ее присутствии в системе, в то время как его компьютер открыт для удаленного управления. Являются одним из самых опасных видов вредоносного программного обеспечения.

Троянские программы - шпионы Троянские программы шпионы осуществляют электронный шпионаж за пользователем зараженного компьютера: вводимая с клавиатуры информация, снимки экрана, список активных приложений и действия пользователя с ними сохраняются в каком-либо файле на диске и периодически отправляются злоумышленнику. Троянские программы этого типа часто используются для кражи информации пользователей различных систем онлайновых платежей и банковских систем.

Рекламные программы Рекламные программы (англ. Adware: Advertisement реклама и Software программное обеспечение) встраивают рекламу в основную полезную программу и могут выполнять функцию троянских программ. Рекламные программы могут скрытно собирать различную информацию о пользователе компьютера и затем отправлять ее злоумышленнику. Защита от троянских программ. Троянские программы часто изменяют записи системного реестра операционной системы, который содержит все сведения о компьютере и установленном программном обеспечении. Для их удаления необходимо восстановление системного реестра, поэтому компонент, восстанавливающий системный реестр, входит в современные операционные системы.

Хакерские утилиты и защита от них Сетевые атаки на удаленные серверы реализуются с помощью специальных программ, которые посылают на них многочисленные запросы. Это приводит к отказу в обслуживании (зависанию сервера), если ресурсы атакуемого сервера недостаточны для обработки всех поступающих запросов. Некоторые хакерские утилиты реализуют фатальные сетевые атаки. Такие утилиты используют уязвимости в операционных системах и приложениях и отправляют специально оформленные запросы на атакуемые компьютеры в сети. В результате сетевой запрос специального вида вызывает критическую ошибку в атакуемом приложении, и система прекращает работу. Сетевые атаки

Утилиты взлома удаленных компьютеров предназначены для проникновения в удаленные компьютеры с целью дальнейшего управления ими (используя методы троянских программ типа утилит удаленного администрирования) или для внедрения во взломанную систему других вредоносных программ. Утилиты взлома удаленных компьютеров обычно используют уязвимости в операционных системах или приложениях, установленных на атакуемом компьютере. Профилактическая защита от таких хакерских утилит состоит в своевременной загрузке из Интернета обновлений системы безопасности операционной системы и приложений. Утилиты взлома удалённых компьютеров

Руткит (от англ. root kit «набор для получения прав root») программа или набор программ для скрытого взятия под контроль взломанной системы. Это утилиты, используемые для сокрытия вредоносной активности. Они маскируют вредоносные программы, чтобы избежать их обнаружения антивирусными программами. Руткиты модифицируют операционную систему на компьютере и заменяют основные ее функции, чтобы скрыть свое собственное присутствие и действия, которые предпринимает злоумышленник на зараженном компьютере. Руткиты

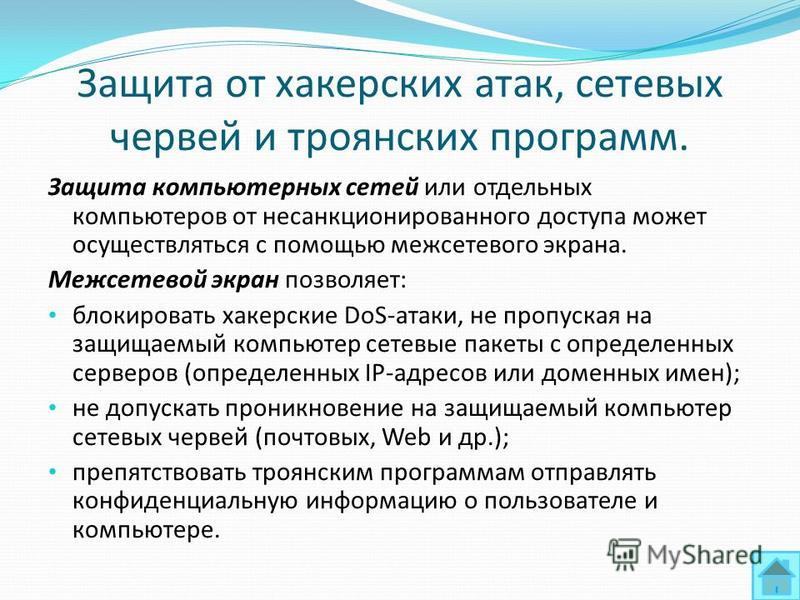

Защита от хакерских атак, сетевых червей и троянских программ. Защита компьютерных сетей или отдельных компьютеров от несанкционированного доступа может осуществляться с помощью межсетевого экрана. Межсетевой экран позволяет: блокировать хакерские DoS-атаки, не пропуская на защищаемый компьютер сетевые пакеты с определенных серверов (определенных IP-адресов или доменных имен); не допускать проникновение на защищаемый компьютер сетевых червей (почтовых, Web и др.); препятствовать троянским программам отправлять конфиденциальную информацию о пользователе и компьютере.

Информация сегодня стоит дорого и её необходимо охранять. Массовое применение персональных компьютеров, к сожалению, оказалось связанным с появлением самовоспроизводящихся программ-вирусов, препятствующих нормальной работе компьютера, разрушающих файловую структуру дисков и наносящих ущерб хранимой в компьютере информации.

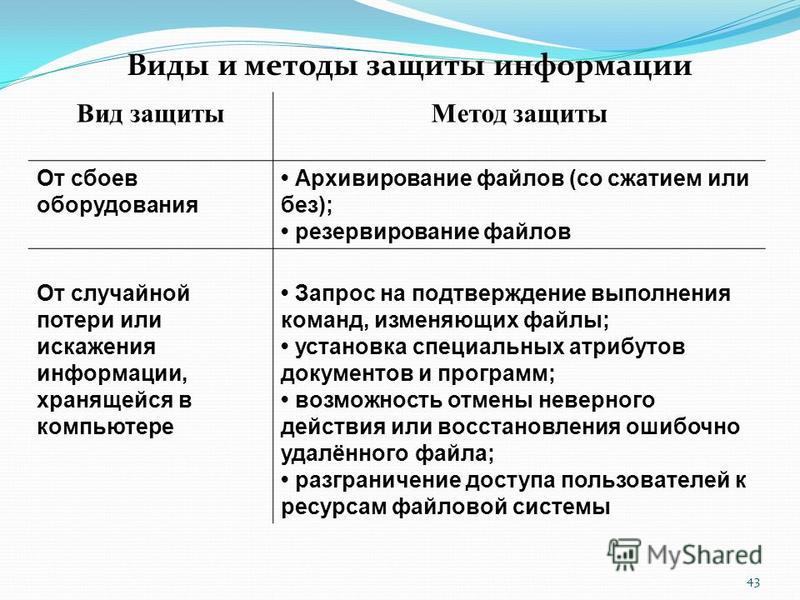

43 Вид защиты Метод защиты От сбоев оборудования Архивирование файлов (со сжатием или без); резервирование файлов От случайной потери или искажения информации, хранящейся в компьютере Запрос на подтверждение выполнения команд, изменяющих файлы; установка специальных атрибутов документов и программ; возможность отмены неверного действия или восстановления ошибочно удалённого файла; разграничение доступа пользователей к ресурсам файловой системы Виды и методы защиты информации

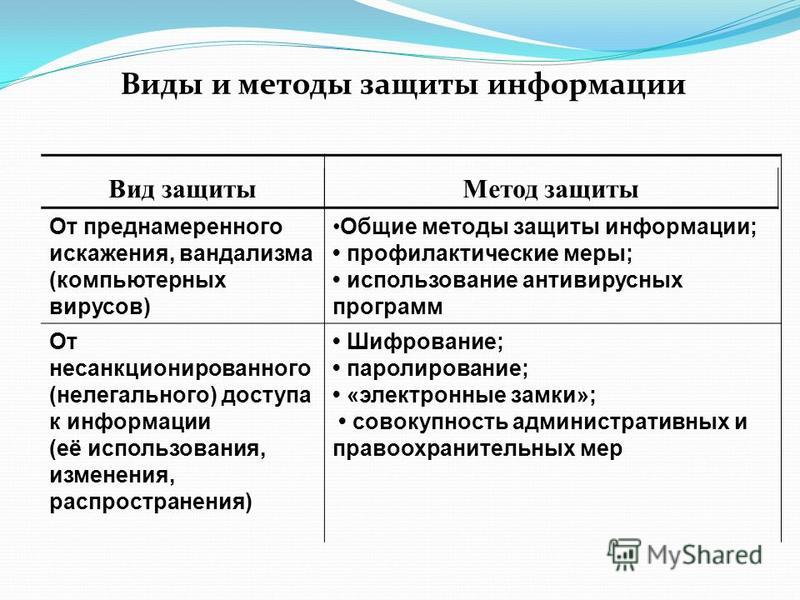

От преднамеренного искажения, вандализма (компьютерных вирусов) Общие методы защиты информации; профилактические меры; использование антивирусных программ От несанкционированного (нелегального) доступа к информации (её использования, изменения, распространения) Шифрование; паролирование; «электронные замки»; совокупность административных и правоохранительных мер Виды и методы защиты информации Вид защиты Метод защиты

Подводя итоги, следует упомянуть о том, что известно множество случаев, когда фирмы (не только зарубежные) ведут между собой настоящие «шпионские войны», вербуя сотрудников конкурента с целью получения через них доступа к информации, составляющую коммерческую тайну. Регулирование вопросов, связанных с коммерческой тайной, еще не получило в России достаточного развития. Имеющееся законодательство все же не обеспечивает соответствующего современным реалиям регулирования отдельных вопросов, в том числе и о коммерческой тайне. В то же время надо отдавать себе отчет, что ущерб, причиненный разглашением коммерческой тайны, зачастую имеет весьма значительные размеры (если их вообще можно оценить). Наличие норм об ответственности, в том числе уголовной, может послужить работникам предостережением от нарушений в данной области, поэтому целесообразно подробно проинформировать всех сотрудников о последствиях нарушений. Хотелось бы надеяться что создающаяся в стране система защиты информации и формирование комплекса мер по ее реализации не приведет к необратимым последствиям на пути зарождающегося в России информационно - интеллектуального объединения со всем миром. Заключение

Литература Лепехин А. Н. Расследование преступлений против информационной безопасности. Теоретико-правовые и прикладные аспекты. М.: Тесей, с. Угринович Н.Д. Информатика и ИКТ. Учебник для 11 класса. М.: БИНОМ. Лаборатория знаний, с. Щербаков А. Ю. Современная компьютерная безопасность. Теоретические основы. Практические аспекты. М.: Книжный мир, с. Википедия jpg jpg Rand%20HandKey%20ID3D-R.gif Rand%20HandKey%20ID3D-R.gif gif

Несанкционированный доступ к информации - это незапланированное ознакомление, обработка, копирование, применение различных вирусов, в том числе разрушающих программные продукты, а также модификация или уничтожение информации в нарушение установленных правил разграничения доступа.

Поэтому, в свою очередь, защита информации от несанкционированного доступа призвана не допустить злоумышленника к носителю информации. В защите информации компьютеров и сетей от НСД можно выделить три основных направления:

– ориентируется на недопущение нарушителя к вычислительной среде и основывается на специальных технических средствах опознавания пользователя;

– связано с защитой вычислительной среды и основывается на создании специального программного обеспечения;

– связано с использованием специальных средств защиты информации компьютеров от несанкционированного доступа.

Следует иметь в виду, что для решения каждой из задач применяются как различные технологии, так и различные средства. Требования к средствам защиты, их характеристики, функции ими выполняемые и их классификация, а также термины и определения по защите от несанкционированного доступа приведены в руководящих документах Государственной технической комиссии:

– «Автоматизированные системы. Защита от несанкционированного доступа к информации. Классификация АС и требования по защите информации»;

– «Средства вычислительной техники. Защита от несанкционированного доступа к информации. Показатели защищенности от несанкционированного доступа к информации»;

– «Защита от несанкционированного доступа к информации. Термины и определения». Технические средства, реализующие функции защиты можно разделить на:

o встроенные;

o внешние.

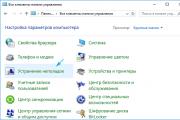

К встроенным средствам защиты персонального компьютера и программного обеспечения (рис. 3.12) относятся средства парольной защиты BIOS, операционной системы, СУБД. Данные средства могут быть откровенно слабыми - BIOS с паролем супервизора, парольная защита Win95/98, но могут быть и значительно более стойкими - BIOS без паролей супервизора, парольная защита Windows NT, СУБД ORACLE. Использование сильных сторон этих средств позволяет значительно усилить систему защиты информации от НСД.

Внешние средства призваны подменить встроенные средства с целью усиления защиты, либо дополнить их недостающими функциями.

К ним можно отнести:

– аппаратные средства доверенной загрузки;

– аппаратно-программные комплексы разделения полномочий пользователей на доступ;

– средства усиленной аутентификации сетевых соединений.

Аппаратные средства доверенной загрузки представляют собой изделия, иногда называемые «электронным замком», чьи функции заключаются в надежной идентификации пользователя, а также в проверке целостности программного обеспечения компьютера. Обычно это плата расширения персонального компьютера, с необходимым программным обеспечением, записанным либо во Flash-память платы, либо на жесткий диск компьютера.

Принцип их действия простой. В процессе загрузки стартует BIOS и платы защиты от НСД. Он запрашивает идентификатор пользователя и сравнивает его с хранимым во Flash-памяти карты. Идентификатор дополнительно можно защищать паролем. Затем стартует встроенная операционная система платы или компьютера (чаще всего это вариант MS-DOS), после чего стартует программа проверки целостности программного обеспечения. Как правило, проверяются системные области загрузочного диска, загрузочные файлы и файлы, задаваемые самим пользователем для проверки. Проверка осуществляется либо на основе имитовставки алгоритма ГОСТ 28147-89, либо на основе функции хэширования алгоритма ГОСТ Р 34.11-34 или иного алгоритма. Результат проверки сравнивается с хранимым во Flash-памяти карты. Если в результате сравнения при проверке идентификатора или целостности системы выявится различие с эталоном, то плата заблокирует дальнейшую работу, и выдаст соответствующее сообщение на экран. Если проверки дали положительный результат, то плата передает управление персональному компьютеру для дальнейшей загрузки операционной системы.

Все процессы идентификации и проверки целостности фиксируются в журнале. Достоинства устройств данного класса - их высокая надежность, простота и невысокая цена. При отсутствии многопользовательской работы на компьютере функций защиты данного средства обычно достаточно.

Аппаратно-программные комплексы разделения полномочий на доступ используются в случае работы нескольких пользователей на одном компьютере, если встает задача разделения их полномочий на доступ к данным друг друга. Решение данной задачи основано на: 01 запрете пользователям запусков определенных приложений и процессов; Q разрешении пользователям и запускаемым ими приложениям лишь определенного типа действия с данными.

Реализация запретов и разрешений достигается различными способами. Как правило, в процессе старта операционной системы запускается и программа защиты от несанкционированного доступа. Она присутствует в памяти компьютера, как резидентный модуль и контролирует действия пользователей на запуск приложений и обращения к данным. Все действия пользователей фиксируются в журнале, который доступен только администратору безопасности. Под средствами этого класса обычно и понимают средства защиты от несанкционированного доступа. Они представляют собой аппаратно-программные комплексы, состоящие из аппаратной части - платы доверенной загрузки компьютера, которая проверяет теперь дополнительно и целостность программного обеспечения самой системы защиты от НСД на жестком диске, и программной части - программы администратора, резидентного модуля. Эти программы располагаются в специальном каталоге и доступны лишь администратору. Данные системы можно использовать и в однопользовательской системе для ограничения пользователя по установке и запуску программ, которые ему не нужны в работе.

Средства усиленной аутентификации сетевых соединений применяются в том случае, когда работа рабочих станций в составе сети накладывает требования для защиты ресурсов рабочей станции от угрозы несанкционированного проникновения на рабочую станцию со стороны сети и изменения либо информации, либо программного обеспечения, а также запуска несанкционированного процесса. Защита от НСД со стороны сети достигается средствами усиленной аутентификации сетевых соединений. Эта технология получила название технологии виртуальных частных сетей.

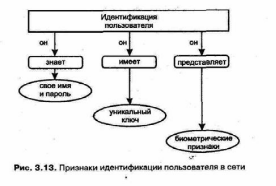

Одна из основных задач защиты от несанкционированного доступа - обеспечение надежной идентификации пользователя (рис. 3.13) и возможности проверки подлинности любого пользователя сети, которого можно однозначно идентифицировать по тому, что он:

– из себя представляет.

Что знает пользователь? Свое имя и пароль. На этих знаниях основаны схемы парольной идентификации. Недостаток этих схем - ему необходимо запоминать сложные пароли, чего очень часто не происходит: либо пароль выбирают слабым, либо его просто записывают в записную книжку, на листок бумаги и т. п. В случае использования только парольной защиты принимают надлежащие меры для обеспечения управлением создания паролей, их хранением, для слежения за истечением срока их использования и своевременного удаления. С помощью криптографического закрытия паролей можно в значительной степени решить эту проблему и затруднить злоумышленнику преодоление механизма аутентификации.

Что может иметь пользователь? Конечно же, специальный ключ - уникальный идентификатор, такой, например, как таблетка touch memory (I-button), e-token, смарт-карта, или криптографический ключ, на котором зашифрована его запись в базе данных пользователей. Такая система наиболее стойкая, однако, требует, чтобы у пользователя постоянно был при себе идентификатор, который чаще всего присоединяют к брелку с ключами и либо часто забывают дома, либо теряют. Будет правильно, если утром администратор выдаст идентификаторы и запишет об этом в журнале и примет их обратно на хранение вечером, опять же сделав запись в журнале.

Что же представляет собой пользователь? Это те признаки, которые присущи только этому пользователю, только ему, обеспечивающие биометрическую идентификацию. Идентификатором может быть отпечаток пальца, рисунок радужной оболочки глаз, отпечаток ладони и т. п. В настоящее время - это наиболее перспективное направление развития средств идентификации. Они надежны и в то же время не требуют от пользователя дополнительного знания чего-либо или постоянного владения чем-либо. С развитием технологи и стоимость этих средств становится доступной каждой организации.

Гарантированная проверка личности пользователя является задачей различных механизмов идентификации и аутентификации.

Каждому пользователю (группе пользователей) сети назначается определенный отличительный признак - идентификатор и он сравнивается с утвержденным перечнем. Однако только заявленный идентификатор в сети не может обеспечить защиту от несанкционированного подключения без проверки личности пользователя.

Процесс проверки личности пользователя получил название - аутентификации. Он происходит с помощью предъявляемого пользователем особого отличительного признака - аутентификатора, присущего именно ему. Эффективность аутентификации определяется, прежде всего, отличительными особенностями каждого пользователя.

Конкретные механизмы идентификации и аутентификации в сети могут быть реализованы на основе следующих средств и процедур защиты информации:

– пароли;

– технические средства;

– средства биометрии;

– криптография с уникальными ключами для каждого пользователя.

Вопрос о применимости того или иного средства решается в зависимости от выявленных угроз, технических характеристик защищаемого объекта. Нельзя однозначно утверждать, что применение аппаратного средства, использующего криптографию, придаст системе большую надежность, чем использование программного.

Анализ защищенности информационного объекта и выявление угроз его безопасности - крайне сложная процедура. Не менее сложная процедура - выбор технологий и средств защиты для ликвидации выявленных угроз. Решение данных задач лучше поручить специалистам, имеющим богатый опыт.

При рассмотрении вопросов, связанных с получением информации, хранящейся и обрабатываемой в компьютерных системах, под основными способами несанкционированного доступа предполагались следующие:

Преодоление программных средств защиты;

Несанкционированное копирование информации;

Перехват информации в каналах связи;

Использование программных закладок;

Использование аппаратных закладок;

Перехват побочных электромагнитных излучений и наводок (ПЭМИН).

При рассмотрении методов защиты мы не будем разделять их по вышеперечисленным способам, так как во многих случаях одни и те же методы оказываются эффективным средством предотвращения различных видов несанкционированного доступа.

Основными способами защиты являются следующие:

Аутентификация пользователей на этапе регистрации их полномочий;

Физическая защита компьютерных систем;

Выявление программных и аппаратных закладок;

Кодирование информации.

Эти (и другие) способы в тех или иных сочетаниях реализованы в программных и программно-аппаратных системах защиты компьютерной информации от несанкционированного доступа. Некоторые из этих систем будут описаны ниже.

Естественно, что для защиты компьютерной информации должен применяться весь комплекс организационных и технических мероприятий, включая физическую охрану территории, введение пропускного режима, осуществление линейного и пространственного зашумления, выявление закладных устройств и т. д. Но они характерны для любых информационных систем, поэтому здесь отдельно рассматриваться не будут.

Аутентификация пользователей на этапе регистрации их полномочий. Разграничение доступа пользователей к ресурсам вычислительных средств сопряжено с использованием таких понятий, как идентификация и аутентификация.

Идентификация - это присвоение субъекту (человеку) или объекту (компьютеру, диску и т. п.) индивидуального образа, имени или числа, по которому он будет опознаваться в системе.

Аутентификация - проверка подлинности объекта или субъекта на основе его идентификационных признаков.

Установление подлинности может производиться человеком, аппаратным устройством или программой вычислительной системы. В автоматизированных устройствах аутентификации в качестве идентификатора обычно используются:

индивидуальные физиологические признаки: отпечаток пальца (рис. 185), контур ладони (рис. 189), изображение сетчатки глаза и др.

Рис. 185. Внешний вид устройства аутентификации по отпечатку пальца

Рис. 186. Внешний вид устройства аутентификации по контур ладони пароли;

специальные устройства-идентификаторы (ТоисЬ Метогу), выполненные в виде брелков - «таблеток», пластиковых магнитных карт и т.п., опознаваемых с помощью специальных устройств считывания информации (см. рис. 187).

Рис. 187. Устройство считывания установленное на компьютере

Каждый из этих признаков обладает своими достоинствами и недостатками. Так, например, пароли часто бывают тривиальными и легко угадываются, кроме того пользователи обычно их записывают в блокнотах; индивидуальные физиологические признаки человека могут изменяться (например, порез пальца руки); устройство-идентификатор может быть утеряно пользователем или украдено у него. Поэтому в настоящее время в системах аутентификации стараются комплексировать разные виды идентификационных признаков: пароль - отпечаток руки, пароль -магнитная карта и т. д.

В результате аутентификации происходит определение полномочий пользователя по допуску к ресурсам вычислительной системы (файлам, базам данных, сегментам памяти) и по видам производимых операций (чтение, запись, выполнение и т. д.).

Проведение аутентификации - принципиально необходимый процесс, присущий всем системам защиты, информации, роль ее особенно возрастает при удаленном доступе в сети.

Физическая защита компьютерных систем предполагает применение таких устройств, которые бы исключали доступ к информации без нарушения физической целостности персонального компьютера.

В ряде случаев принципиальным оказывается применение мер, исключающих негласный (в том числе и регулярный) доступ к компьютеру с целью копирования или модифицирования информации. Для решения этой задачи как нельзя лучше подходят средства физической защиты.

1. Опечатывание системного блока и других элементов компьютерной системы специальными пломбами или печатью руководителя службы безопасности.

Опечатывание системного блока позволяет исключить бесконтрольный несанкционированный доступ к информации на жестком диске (в обход установленной системы защиты) посредством извлечения диска и подключения его к другому компьютеру. Кроме того, данная процедура позволяет устранить опасность нахождения в вашем вычислительном средстве аппаратных закладок, естественно, если вы позаботились провести проверку на их отсутствие до опечатывания компьютера. Не поленитесь после проверки провести опломбирование и всех других компонентов, включая коммутационные кабели, так как современные технологии позволяют установить закладки и в них.

2. Установка специальных вставок в «карман» гибкого дисковода, оборудованных замком с фиксацией на ключ.

Данная мера может применяться как средство защиты от негласного копирования информации, от заражения компьютера вирусами и программными закладками.

3. Применение специальных замков, блокирующих клавиатуру компьютера. Это эффективное средство защиты информации от возможной преднамеренной модификации, а также от заражения компьютерными вирусами и установки программных закладок.

4. Организация хранения магнитных и оптических носителей информации в сейфах либо в запирающихся на замок специальных дискетницах. Позволяет исключить негласное копирование информации с этих носителей, модификацию ее, заражение компьютерными вирусами, внедрение программных закладок.

Выявление программных и аппаратных закладок. Устранение программных закладок в персональном компьютере задача близкая по своей сути к задаче борьбы с компьютерными вирусами. Дело в том, что в настоящее время не существует четкой классификации программ с потенциально опасными воздействиями. Так, например, обычно выделяют программы типа «троянский конь», логические бомбы, вирусы и некоторые другие.

Под «троянским конем» при этом понимают программы, предназначенные для решения каких-то тайных задач, но замаскированные под «благородные» программные продукты. Классическим примером «троянцев» могут служить программы, выявленные в некоторых программах обеспечения финансовых операций локальных банковских сетей. Программы эти совершали операцию зачисления на счет ее владельцев сумм, эквивалентных «полкопейке». Такие суммы, возникающие в результате банковских пересчетных операций, должны округляться, поэтому исчезновение их оставалось незамеченным. Выявлено воровство было только благодаря быстрому росту личных счетов сотрудников, отвечающих за программное обеспечение. Небывалый рост происходил вследствие огромного числа пересчетных операций. К программам типа «троянский конь» относятся и программные закладки, рассмотренные выше.

К логическим бомбам относят, как правило, программы, совершающие свои деструктивные действия при выполнении каких-то условий например, если тринадцатый день месяца приходится на пятницу, наступает 26 апреля и т. д.

Под вирусами, как отмечалось выше, понимаются программы способные к «размножению» и совершению негативных действий.

Об условности такой классификации можно говорить на том основании, что пример с программой-закладкой в финансовой системе банка может быть отнесен и к логической бомбе, так как событие зачисления «пол-копейки» на личный счет наступало в результате выполнения условия - дробного остатка в результате операции над денежной суммой. Логическая бомба «пятница, тринадцатое» есть ничто иное как вирус, так как обладает способностью к заражению других программ. Да и вообще, программы-закладки могут внедряться в компьютер не только в результате их прямого внесения в текст конкретных программных продуктов, а и подобно вирусу благодаря указанию им конкретного адреса для будущего размещения и точек входа.

Из вышесказанного следует, что для защиты вашего компьютера от программных закладок необходимо соблюдать все требования, изложенные при рассмотрении вопросов борьбы с компьютерными вирусами. Кроме того, необходимо исключить бесконтрольный доступ к вашим вычислительным средствам посторонних лиц, что может быть обеспечено, в том числе, благодаря применению уже рассмотренных средств физической защиты.

Что же касается вопросов борьбы с программными закладками - перехватчиками паролей, то здесь следует отметить следующие меры.

1. Требования по защите от программ-имитаторов системы регистрации:

Системный процесс, который получает от пользователя его имя и пароль при регистрации, должен иметь свой рабочий стол, недоступный другим программным продуктам;

Ввод идентификационных признаков пользователя (например, пароля) должен осуществляться с использованием комбинаций клавиш, недоступных другим прикладным программам;

Время на аутентификацию должно быть ограничено (примерно 30 с), что позволит выявлять программы-имитаторы по факту длительного нахождения на экране монитора регистрационного окна.

2. Условия, обеспечивающие защиту от программ-перехватчиков паролей типа фильтр:

Запретить переключение раскладок клавиатур во время ввода пароля;

Обеспечить доступ к возможностям конфигурации цепочек программных модулей и к самим модулям, участвующим в работе с паролем пользователя, только системному администратору.